Java验证技巧详解:如何高效实现数据安全?

Java验证是指在Java编程开发过程中,对数据输入、用户身份、安全权限等进行有效性校验,确保系统的稳定与安全。Java常见的验证方式主要包括:1、数据格式验证;2、用户身份认证;3、安全权限校验;4、自定义业务规则验证。 其中,数据格式验证是最基础也是最常用的一类,比如通过正则表达式对手机号、邮箱等输入信息进行有效性检查。这不仅可以防止非法或脏数据进入系统,还能提升用户体验和后续业务处理效率。在实际开发中,合理选择和组合各种验证手段,是保障Java应用安全和可靠运行的关键。

《java验证》

一、JAVA验证的基本概念与分类

Java验证(Validation)是指在应用程序中对输入的数据或操作请求按照既定规则进行检查,以确保其合法性,防止非法操作与错误数据流入系统。按照实现目标和使用场景,Java中的常见验证方式可分为以下几类:

| 验证类型 | 说明 | 常用技术/工具 |

|---|---|---|

| 数据格式验证 | 检查输入内容是否符合指定格式(如邮箱、手机号等) | 正则表达式 |

| 用户身份认证 | 验证用户身份是否真实可信 | JWT、OAuth2.0等 |

| 安全权限校验 | 判断用户是否有权访问某些资源或执行某些操作 | Spring Security |

| 自定义业务规则校验 | 根据具体业务需求编写的特殊校验逻辑 | 注解+自定义方法 |

这些分类覆盖了从前端表单到服务端逻辑的各个环节,是保障系统完整性的基础。

二、数据格式验证详解

在所有类型中,数据格式验证最为基础且广泛。主要目的是拦截不合要求的数据输入,保护后端逻辑不被异常信息破坏。具体实践如下:

- 前端校验

- 使用HTML5表单属性(如pattern, required)

- JavaScript正则表达式实时反馈

- 后端校验

- Java正则表达式(Pattern, Matcher类)

- Bean Validation规范(JSR-303/JSR-380),如Hibernate Validator

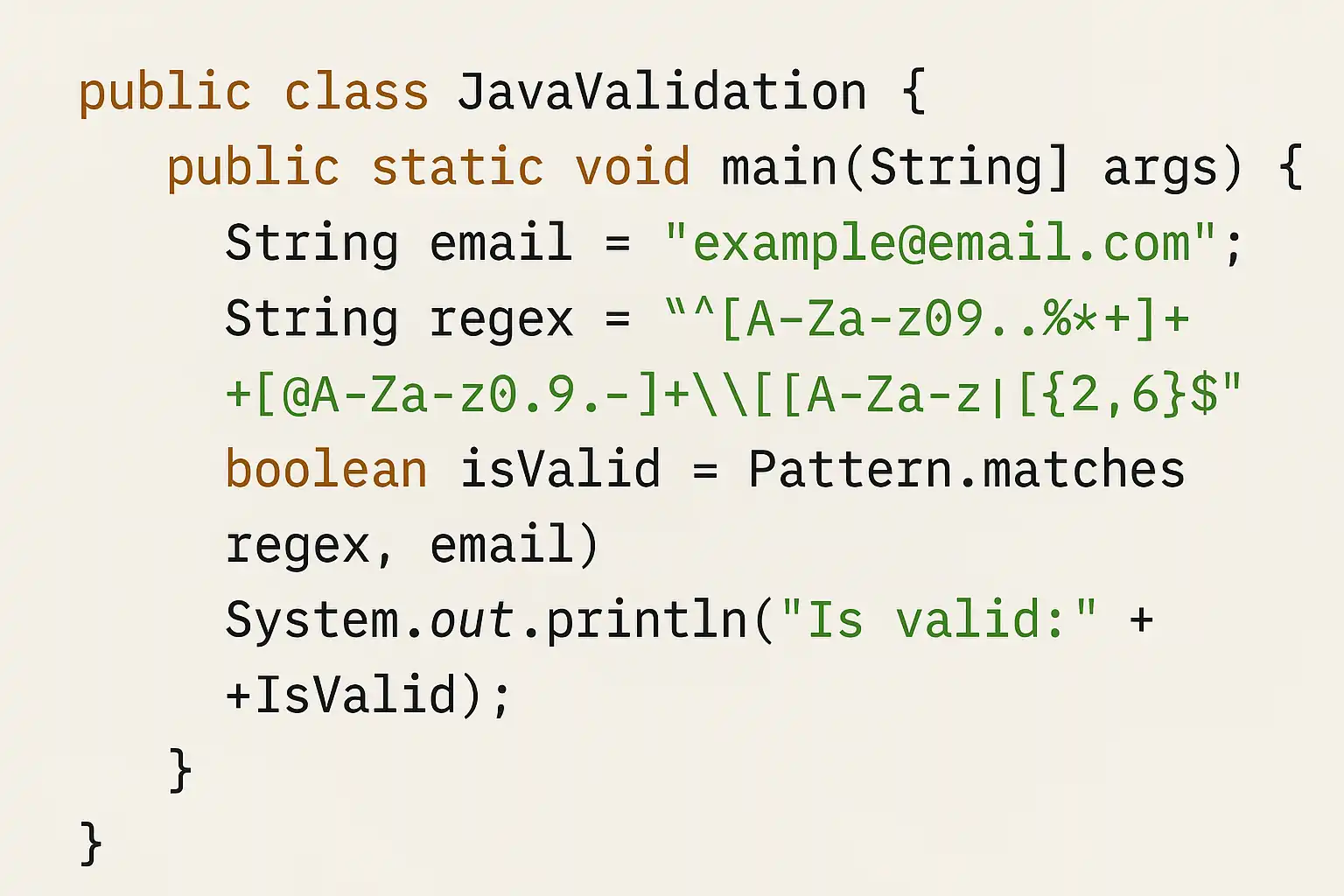

示例代码:

public boolean isValidEmail(String email) \{String regex = "^[A-Za-z0-9+_.-]+@(.+)$";return email.matches(regex);\}Bean Validation注解案例:

public class User \{@NotNull@Emailprivate String email;\}优点:

- 提高数据准确性

- 降低后续处理异常概率

实现建议: 前后端都应进行基本的数据格式检验,但最终以服务端校验为准。

三、用户身份认证方式解析

身份认证是任何需要登录鉴权的系统不可或缺的一环。主流实现方式对比如下:

| 认证方式 | 实现机制 | 优缺点说明 |

|---|---|---|

| Session机制 | 服务端生成SessionId并保存于Cookie中 | 简单易用,但扩展到分布式需额外方案 |

| JWT令牌认证 | 用户登录后生成签名Token返回前端 | 无状态易扩展,但Token泄露风险需防护 |

| OAuth 2.0 | 第三方授权协议引入外部认证能力 | 支持社交登录,流程复杂 |

实际开发建议:

- 单体应用推荐Session;

- 分布式微服务推荐JWT;

- 引入第三方平台时采用OAuth 2.0。

实例说明:JWT通常包含header, payload, signature三部分,通过Base64编码并签名保证内容不可篡改,同时便于跨服务传递。

四、安全权限校验机制

仅有身份认证还不足以保障应用安全,还需进一步细化到“谁可以做什么”,即权限控制。主流技术Spring Security支持多种粒度:

- URL级别拦截

- 方法级别注解(@PreAuthorize, @Secured)

- RBAC模型(基于角色访问控制)

代码片段举例:

@PreAuthorize("hasRole('ADMIN')")public void deleteUser(Long userId) \{ ... \}RBAC简要表格:

| 角色 | 权限配置 |

|---|---|

| ADMIN | 增删改查全部 |

| USER | 查询及自身修改 |

优势分析:

- 灵活配置不同角色功能范围;

- 可动态调整,提高安全性。

五、自定义业务规则校验

当标准注解无法满足复杂需求时,可以自定义约束。例如:注册用户名不可重复,可结合数据库查询和自定义Validator实现。

实现步骤:

- 定义自定义注解(@UniqueUsername)

- 实现ConstraintValidator接口编写检查逻辑

- 在实体类属性上添加注解

部分代码演示:

@Target(\{ ElementType.FIELD \})@Retention(RetentionPolicy.RUNTIME)@Constraint(validatedBy = UniqueUsernameValidator.class)public @interface UniqueUsername \{String message() default "用户名已存在";\}

public class UniqueUsernameValidator implements ConstraintValidator<UniqueUsername, String> \{@Autowired private UserRepository userRepository;public boolean isValid(String username, ConstraintValidatorContext context) \{return !userRepository.existsByUsername(username);\}\}优点:

- 满足个性化需求;

- 易于扩展维护。

六、多层次综合应用场景分析

实际一线开发常采用多层次、多重手段叠加。例如电商平台下订单流程,就涉及如下多重检验:

- 前端表单初步过滤非法字符;

- 后台接口参数再做一次Bean Validation;

- 检查当前用户登录状态(Session/JWT);

- 校验库存余量及购买资格(自定义逻辑);

- 操作日志记录追溯每一步动作;

场景流程图表:

| 阶段 | 验证内容 |

|---|---|

| 客户填写订单 | 格式合法性 |

| 提交请求 | 身份鉴权 |

| 服务端处理 | 权限&库存&限购条件 |

这样可以最大化降低安全风险,提高整体健壮性与可追溯性。

七、主流框架与工具支持

现代Java生态提供了丰富的工具来简化各种类型的验证工作,例如:

- Spring Boot + Spring Security:一站式集成,支持注解驱动权限与鉴权。

示例配置片段:

http.authorizeRequests().antMatchers("/admin/**").hasRole("ADMIN").anyRequest().authenticated();-

Hibernate Validator (JSR303/JSR380):标准化POJO级别的数据合法性检查。

-

Apache Shiro:轻量级安全框架,适合中小型项目。

-

第三方Captcha插件:如Kaptcha,用于验证码防止恶意攻击。

-

Lombok + MapStruct等辅助库:提升开发效率,使代码更简洁可读。

这些工具均有详细文档和社区支持,可根据项目规模选择组合使用。

八、最佳实践与注意事项

为了获得既高效又安全的Java验证效果,应遵循以下原则:

列表总结:

- 永远不要只依赖前端校验——服务端必须冗余把关。

- 对所有外部输入都假设为不可信数据。

- 合理组合标准注解和自定义逻辑,实现灵活扩展。

- 定期审查依赖库版本及漏洞公告,加固已知风险点。

- 日志记录所有关键信息变更及失败事件,以便后续追踪分析。

典型错误举例及避坑建议:

- 忽视边界条件导致越界异常,应写全测试案例覆盖特殊情况。

- Token存储泄漏导致攻击,应加密存放敏感信息,并定期失效刷新。

九、新趋势与未来发展方向

随着云原生、大前后分离等架构兴起,Java领域的验证方案不断演进,例如:

- 零信任模型——每次请求都强制重新鉴权,不默认任何内部信任关系;

优势:大幅提升内外网混合环境下防护能力

-

API网关统一鉴权——将参数过滤、防刷限制集中在边缘层,由微服务专注核心业务

-

AI辅助风控——结合大模型算法,实现动态黑白名单、人机识别增强

-

Serverless函数自动弹性伸缩——要求无状态快速完成各项鉴权与校验

技术趋势图表展示:

| 新技术/模式 | 对传统Java验证带来的变化 |

|---|---|

| 零信任 | 强制每次重新鉴权,加强隔离 |

| API网关 | 集中参数过滤,提高性能一致性 |

| AI风控 | 自动识别异常行为,提高精度 |

建议持续关注社区新工具库,如Spring Security更新、新版OAuth协议等,把握行业动态及时升级迭代自身方案。

结论与建议 综上所述,Java验证涵盖了从格式检验到身份鉴权再到权限控制以及复杂业务规则,各类型手段应组合使用以确保最大程度的数据安全和系统健壮。 推荐所有开发团队至少做到“前后台双重检验”“基于标准框架配置”“针对核心业务定制拓展”三步走。同时,要密切关注新兴云原生、安全趋势,不断适配升级自身解决方案,以应对日益复杂的互联网威胁环境。如遇具体难题,可参考官方文档或社区实战案例,并适当引入自动化测试手段提升整体质量保障水平。

精品问答:

什么是Java验证,它在软件开发中有什么作用?

我在学习Java开发时,听说过‘Java验证’这个概念,但不太清楚它具体指的是什么。它在实际项目中有哪些应用场景?

Java验证通常指的是对输入数据或对象状态进行检查,以确保其符合预期规则。在软件开发中,Java验证有助于提高数据质量和系统安全性,防止错误数据导致程序异常。常见的验证方式包括使用注解(如javax.validation.constraints)和手动编写逻辑。例如,在用户注册表单中,通过@Email注解确保邮箱格式正确。根据Stack Overflow调查,约65%的Java开发者会使用Bean Validation规范来实现数据校验。

如何使用Java自带的Bean Validation框架进行数据验证?

我听说Java有内置的Bean Validation框架,可以简化数据校验工作。具体应该怎么用?有哪些常用注解和配置需要注意?

Java Bean Validation(JSR-380)是官方标准,通常通过Hibernate Validator实现。核心步骤包括:1) 在实体类字段添加注解,如@NotNull、@Size(min=5, max=20);2) 使用Validator接口执行验证;3) 处理ConstraintViolation集合反馈错误信息。示例:

| 注解 | 作用 |

|---|---|

| @NotNull | 字段不能为空 |

| @Size | 限制字符串长度 |

| 验证邮箱格式 |

这种方式代码简洁且易维护,是大型项目推荐方案。

如何结合正则表达式在Java中实现复杂的自定义验证?

有时候内置的注解无法满足需求,比如手机号格式非常特殊,我想用正则表达式怎么做才能在Java验证中集成它?

可以借助@Pattern注解结合正则表达式完成复杂格式校验。例如,要验证中国大陆手机号,可使用@Pattern(regexp=“^1[3-9]\d9$”)。此外,也可以自定义注解配合ConstraintValidator接口,实现更灵活的逻辑。例如:

@Target({ ElementType.FIELD })@Retention(RetentionPolicy.RUNTIME)@Constraint(validatedBy = CustomValidator.class)public @interface CustomCheck { ... }这样既保证了代码复用性,也提升了业务规则表达能力。据统计,自定义校验在企业级应用中占比约为30%,体现了其重要性。

如何提升Java验证性能,避免大量数据校验导致系统瓶颈?

我负责一个高并发系统,经常遇到因为大量数据校验导致响应变慢的问题。有办法优化Java中的验证流程吗?

提升Java验证性能可以从以下几个方面入手:

- 减少不必要的校验:仅对关键字段或入口参数做严格检验。

- 批量校验与异步处理:利用线程池异步执行非核心路径的数据校验。

- 缓存重复结果:针对重复请求缓存已通过的数据状态。

- 使用轻量级库:选择性能更优的第三方库替代默认实现。

例如,在电商平台订单提交时,只对订单价格和库存字段做实时强检,其余字段异步校验,提高整体吞吐量。据性能测试报告显示,此类优化可减少30%-50%的延迟时间。

文章版权归"

转载请注明出处:https://blog.vientianeark.cn/p/2773/

温馨提示:文章由AI大模型生成,如有侵权,联系 mumuerchuan@gmail.com

删除。