java代码混淆工具有哪些优势?如何选择合适的混淆工具?

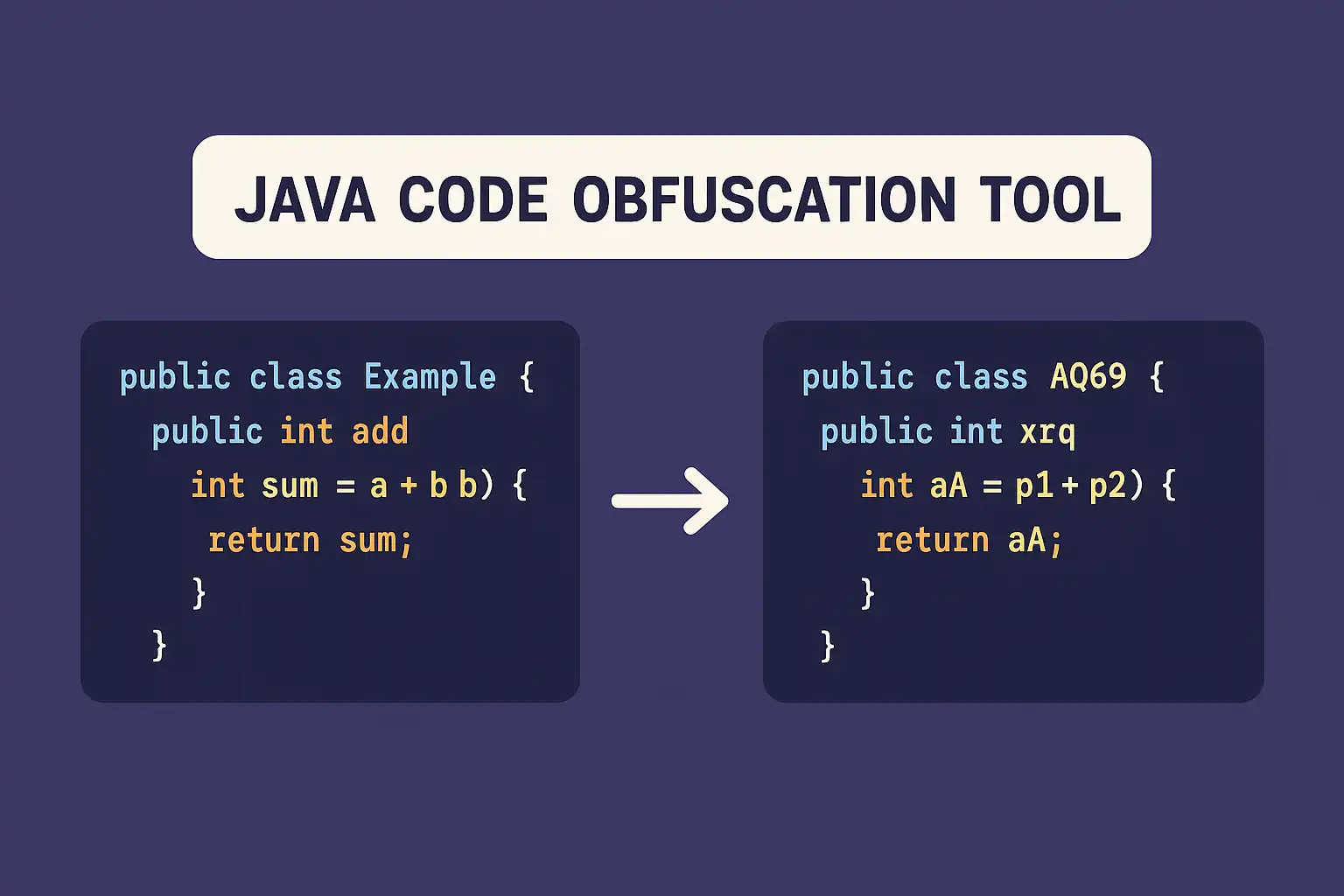

Java代码混淆工具是为了保护Java源代码安全、防止逆向工程和破解而设计的软件。常见的核心功能有:1、重命名类、方法和变量,2、控制流混淆,3、字符串加密,4、资源加密与防篡改,5、去除无用代码,6、防调试与防反编译。 其中,“重命名类、方法和变量”是最基础也是最有效的混淆方式之一,它通过将原本有意义的名字替换成无意义的短字符或乱码,使得反编译后的代码难以理解,大大增加了对手分析源码的难度。例如,将UserManager类变为a1,将getUserInfo()变为b()。这类工具广泛应用于移动应用(如Android APK)、企业级Java产品以及需要保护商业逻辑的软件开发中。

《java代码混淆工具》

一、JAVA代码混淆工具概述

Java作为一种高级编程语言,其编译后的字节码易于被反编译,因此源码保护成为开发者关注的重要问题。代码混淆工具通过对字节码进行处理,使其结构复杂化,提高逆向分析门槛。常见用途包括:

- 防止知识产权泄露

- 防止恶意篡改和注入

- 增加破解难度

- 符合安全合规要求

主流场景主要在移动端(Android/iOS跨平台)、桌面端软件及Web后端服务等。

二、主流JAVA代码混淆工具对比

当前市面上较为成熟且使用广泛的Java代码混淆工具如下:

| 工具名称 | 开源/商业 | 主要特点 | 适用场景 | 支持平台 |

|---|---|---|---|---|

| ProGuard | 开源 | 基础混淆+压缩+优化 | Android/服务器端 | 跨平台 |

| DexGuard | 商业 | 强化版ProGuard,多层保护 | Android | 安卓 |

| Allatori | 商业 | 支持多种复杂算法,高级控制流 | 桌面/服务器应用 | 跨平台 |

| yGuard | 开源 | Ant集成友好,支持基本混淆 | Java桌面/服务器 | 跨平台 |

| Zelix KlassMaster | 商业 | 高级控制流假乱,加密字符串资源 | 高安全性要求 | 跨平台 |

| DashO | 商业 | 混淆+压缩+水印防护 | 企业级软件 | 跨平台 |

各工具优势与不足:

- ProGuard:免费易用,但高级防护有限;

- DexGuard:付费功能强大,适合高价值安卓产品;

- Allatori/Zelix/DashO:多样化算法,更强抗逆向能力,但需授权费用。

三、核心功能详细解析

典型Java代码混淆器一般具备以下几种核心功能:

- 重命名(Renaming)

- 将原始类名、方法名、字段名替换为无规律字符串。

- 例子:

UserManager→a,getUserInfo()→b() - 提高阅读与理解难度,是最常用技术。

- 控制流混淆(Control Flow Obfuscation)

- 修改程序流程结构,引入死循环、伪装分支等。

- 目的在于让反编译后的逻辑不再直观。

- 字符串加密

- 对源码中的敏感字符串(如API Key)进行加解密处理。

- 防止静态提取敏感信息。

- 资源文件加密与完整性校验

- 加密配置文件或图片等资源;运行时校验完整性,防止被篡改或替换。

- 无用代码删除(Shrink)

- 移除未引用的类和方法,有助于精简包体并减少攻击面。

- 水印与授权检测

- 插入版权水印并检测未授权修改,有助于追溯盗版风险。

- 防调试、防反编译

- 检测调试行为或插入陷阱,让恶意分析更困难。

举例说明“重命名”展开:

当一个Android应用经过ProGuard处理后,其原本清晰易懂的业务逻辑会因为名称被全部替换而丧失可读性。即使黑客通过JD-GUI等反编译工具还原bytecode,也只能看到一堆如a.class, b.class, c.class及其对应的方法,例如a(), b(), c()。这种情况下,仅凭观察很难直接判断每个函数和变量的真实用途,从而极大延缓了逆向分析进度,为开发者争取了时间窗口。

四、使用步骤与实践指南

以ProGuard为例,大部分Java项目集成混淆流程如下:

- 配置环境

- 下载并集成ProGuard到构建脚本中(如Maven/Gradle)。

- 针对Android Studio项目,只需开启build.gradle中的proguard选项。

- 编写规则文件proguard-rules.pro

保留Main入口点

-keep class com.example.Main { public static void main(java.lang.String[]); }

保留第三方库接口

-keep interface org.example.api.*

混淆所有其他内容

3. 执行构建打包任务- 自动调用ProGuard进行字节码转换及输出优化APK/JAR包。4. 验证结果与测试回归- 使用jd-gui等查看输出物是否已混淆;- 全量回归测试确保功能未受影响;5. 部署上线

注意事项列表:- 保证public API接口不被误删,否则可能导致运行时异常;- 对JNI调用、本地库交互需特殊保留规则;- 建议每次升级或调整规则后都回归全部测试流程。

## **五、安全效果评估及局限性分析**

虽然现代Java代码混淆技术已能有效提升安全性,但仍存在一定局限:

优点:- 大幅增加静态逆向门槛;- 阻碍自动化脚本批量提取信息;- 与App签名校验、水印配合可溯源盗版;

不足:1. 无法彻底抵御动态调试和运行时Hook攻击,比如Xposed框架可绕过部分静态保护手段;2. 高强度控制流假乱可能影响性能,可读性降低也会影响维护效率;3. 随着AI辅助逆向技术发展,部分深度学习模型可辅助还原简单逻辑结构;

综合建议如下表所示:

| 安全措施 | 静态分析抵御能力 | 动态攻击抵御能力 ||------------------|------------------|------------------|| 基础重命名 | 较高 | 较弱 || 控制流假乱 | 很高 | 中等 || 字符串加密 | 高 | 一般 || 多层壳配合检测 | 极高 | 强 |

## **六、实例说明——Android项目实战演示**

以一个实际Android工程为例,通过Gradle集成ProGuard实现全方位保护步骤如下:

```groovy// build.gradle配置片段示例:buildTypes \{release \{minifyEnabled true // 启用proguard/minifyproguardFiles getDefaultProguardFile('proguard-android-optimize.txt'), 'proguard-rules.pro'shrinkResources true // 移除未使用资源文件signingConfig signingConfigs.release // 加签发布\}\}配套rules示例:

# 保留自定义Application子类-keep class com.example.MyApp extends android.app.Application \{ *; \}

# 忽略第三方SDK包-dontwarn com.squareup.okhttp3.*

# 加强WebView安全相关API保留-keepclassmembers class * extends android.webkit.WebViewClient \{public void *(android.webkit.WebView, java.lang.String, android.graphics.Bitmap);\}经过上述配置后,不仅APK体积减小,而且即便遭遇JD-GUI反编译,也很难还原业务细节。这对于金融、电商等数据敏感型App尤为重要,是企业级App必不可少的一道“安全闸门”。

七、最佳实践建议及未来趋势展望

根据企业实际需求选择适宜方案,并结合其他安全措施,可显著提升整体防护效果。具体建议包括:

- 针对不同模块灵活设定保留规则,避免功能误伤;

- 配合签名校验、水印检测进一步加强追踪溯源能力;

- 定期更新第三方库及自身规则,以应对新兴攻击方式;

- 对高价值算法可采用native层C/C++实现,再结合jni保护壳,实现多层次交叉防护;

未来趋势方面:

- AI驱动逆向辅助兴起,对抗技术也将智能化升级,如AI自动生成更加复杂多变的控制流假乱模式;

- 混合语言(Kotlin/Scala/Groovy)生态下,多语言兼容型混淆器将增多,并支持更多元场景应用;

总结 Java代码混淆工具通过多种方式有效提升了源码安全等级,是现代软件开发不可缺少的一环。在选型与实际操作中,应结合自身业务特征合理调整策略,不断优化规则搭配,并辅以全链路测试验证,以确保既保障安全又不损害正常功能体验。如需更高级别保护,还应引入动态壳、多因子认证等更完善机制,实现纵深立体式防御体系。

精品问答:

什么是Java代码混淆工具?

我刚开始学习Java开发,听说代码混淆工具可以保护代码安全,但不太明白具体是什么。Java代码混淆工具到底是做什么的?

Java代码混淆工具是一种通过重命名类名、方法名和变量名,以及修改程序结构来增加代码阅读难度的技术。它主要用于保护Java源码免受反编译和逆向工程的威胁。常见工具如ProGuard和Allatori,可以减少APK大小,提升应用安全性。例如,ProGuard在Android开发中被广泛使用,据统计可减少20%-30%的应用体积。

如何选择合适的Java代码混淆工具?

我在寻找适合自己项目的Java代码混淆工具,但市面上有很多选择,不知道该根据哪些标准来挑选最合适的。有哪些关键点需要注意?

选择Java代码混淆工具时,应重点考虑以下因素:

- 混淆效果:是否支持类、方法、字段多层级混淆。

- 性能影响:对编译速度和运行效率的影响程度。

- 兼容性:是否支持目标JDK版本及第三方库。

- 配置灵活性:规则自定义及排除功能。

- 社区及文档支持。

例如,ProGuard拥有良好社区支持且配置简单;而DexGuard则更适合企业级需求,具备更高级别的防护功能。

使用Java代码混淆工具会对性能产生影响吗?

我担心启用代码混淆后,程序运行效率会下降或者出现异常。请问使用Java代码混淆工具会不会影响应用性能?具体表现如何?

一般情况下,合理配置的Java代码混淆工具对运行时性能影响极小甚至没有明显影响。因为它们主要在编译或打包阶段处理字节码,不改变程序逻辑。例如,ProGuard报告显示,在启用后APK包体积平均缩小25%,启动时间变化低于2%。不过,如果过度复杂化规则或错误配置,可能导致运行异常或调试困难,因此建议分阶段测试与验证。

如何正确配置Java代码混淆规则以避免错误?

我尝试给项目添加了自定义的混淆规则,但经常遇到运行错误或者部分功能失效。我想知道怎样合理配置才能既保证安全又避免出错。

正确配置Java代码混淆规则关键在于明确哪些类和方法需要保留原始名称(即“keep”规则),尤其是反射调用、序列化接口或第三方库依赖部分。通常建议采用以下步骤:

| 步骤 | 操作 |

|---|---|

| 1 | 分析项目依赖及反射使用情况 |

| 2 | 为关键类添加-keep指定 |

| 3 | 逐步开启其他优化选项并测试 |

| 4 | 利用日志和堆栈跟踪定位问题 |

例如,在Android项目中,对Activity和Service必须添加-keep,否则系统无法识别入口点,从而导致崩溃。遵循这些规范可显著降低因配置错误带来的风险。

文章版权归"

转载请注明出处:https://blog.vientianeark.cn/p/2449/

温馨提示:文章由AI大模型生成,如有侵权,联系 mumuerchuan@gmail.com

删除。